vol70. MACsec とは

これまでセキュリティ関連は敬遠しがちだったけど、仕事で必要になってきたので、

さらっとMACsecについて調べてみた。

MACsec とは

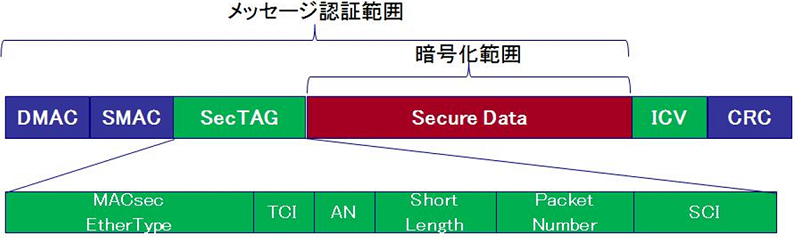

MACsec frame format

こちらは通常のEthernet Frameのformat

MACsecを使う場合、送信側はこのEthernet Frame をもとに、MACsec frame を生成する

ポイントは、

- SecTAGの付加

- payload の暗号化

- ICVの付加

- MACsec の frame format と各field の説明は、日本語では以下のサイトが参考になる

https://www.ipa.go.jp/security/fy22/reports/tech1-tg/a_02.html

手順

- あらかじめ暗号化用とIntegrity check のための鍵を、なんらかの方法で交換しておく

その鍵を使って

送信側は

- payload を暗号化

- ICV field を付加

受信側は

- payloadを復号化

- ICVを計算、計算したICV値と、受信したICV fieldの値を比較

- 改ざん、通信相手が正しいかどうかを確認

MACsec で使用する暗号アルゴリズム

- GCM-AES

鍵の長さは128bitか256bit

- GCM-AES-128

- GCM-AES-256

AESは、共通鍵暗号方式

- GCM(Galois/Counter Mode)